Программа континент tls клиент что это

Континент TLS. Проблемы и решения

Необходимость обеспечения удаленного доступа к веб-приложениям с использованием алгоритмов ГОСТ. Удаленный доступ к веб-приложениям без использования сертифицированных российских средств шифрования с поддержкой ГОСТ к системам, содержащим персональные данные и другую конфиденциальную информацию, может привести к взысканиям со стороны проверяющих органов.

Высокие затраты на встраивание криптобиблиотек с поддержкой ГОСТ в веб-приложения. При встраивании криптобиблиотек в веб-приложения при каждом изменении кода необходимо проходить дорогостоящую и долгую процедуру контроля корректности встраивания.

Высокие затраты на управление политикой удаленного доступа.Настройка прав и контроль доступа пользователей к корпоративным веб-приложениям требует высоких затрат.

Континент TLS. Основные преимущества

Сценарии применения

Защита информации в госорганизациях

В ИС государственных органов обрабатывается огромное количество информации. Т.к. для злоумышленников эти данные представляют большую ценность, государство требует их обязательной защиты. Нарушение законодательства в области перс.данных влечет за собой административную и уголовную ответственность.

Защита персональных данных в соответствии с приказом ФСТЭК России № 21

Защита государственных информационных систем, систем персональных данных и значимых объектов критической информационной инфраструктуры в соответствии с требованиями приказов ФСТЭК № 17, 21, 31, 239

Ключевые возможности Континент TLS

— Криптографическая защита трафика по алгоритмам ГОСТ.

— Два режима аутентификации TLS: Анонимный TLS: Аутентификация сервера без необходимости аутентификации пользователя. Взаимная аутентификация сервера и пользователя.

— Разграничение прав доступа удаленных пользователей с помощью портала приложений.

— Туннелирование TCP-трафика через протокол TLS.

— Интеграция с Active Directory.

— Использование удобного для пользователей программного клиента: «Континент TLS VPN Клиент» и «КриптоПро CSP» 3.9/4.0.

— Работа пользователя через любой веб-браузер.

Опыт внедрения «Континент TLS VPN» в кластерной конфигурации

Введение

TLS – криптографический протокол, обеспечивающий защищенную передачу данных между узлами в сети интернет. С ним вы можете ознакомиться здесь или здесь.

Ключевые задачи TLS:

Задача

В нашем случае необходимо было обеспечить защищенный с помощью ГОСТ-шифрования доступ к веб-ресурсу.

Решение

Ниже представлена схема и описание компонентов.

Для решения данной задачи был выбран продукт компании «Код Безопасности» «Континент TLS VPN», соответствующий всем вышеперечисленным условиям.

Стоит отметить, что на момент проектирования это был единственный сертифицированный ПАК, осуществляющий шифрование по ГОСТ с использованием протокола TLS. В дальнейшем ожидается получение сертификата ПАК ViPNet TLS от «ИнфоТеКС».

Основные элементы системы:

Описание элементов

СКЗИ «Континент TLS VPN Клиент» — TLS-клиент представляет собой устанавливаемое на компьютере удаленного пользователя программное обеспечение, функционирующее совместно с TLS-сервером. TLS-клиент предназначен для реализации защищенного доступа удаленных пользователей к веб-ресурсам корпоративной сети по каналам связи общих сетей передачи данных.

NetScaler — это контроллер доставки приложений, обеспечивающий гибкую доставку сервисов для традиционных, контейнерных и микросервисных приложений из центра обработки данных или любого облака. Балансировщик на основе Citrix Netscaler раскидывает сессии HTTPS между кластерами серверов TLS. Ответы от WEB сервера также собирает балансировщик.

СКЗИ «Континент TLS VPN Сервер» — сервер предназначен для обеспечения защищенного доступа удаленных пользователей к защищаемым ресурсам.

Порядок настройки

Инициализация

Первая сложность возникла при запуске TLS-серверов. Появилось сообщение «No controller found». Совместно со специалистами компании «Код Безопасности» была выявлена довольно нестандартная проблема. Оказалось, ПАК отказался работать в ЦОДе с мониторами фирмы BenQ, а с любыми другими работал без проблем.

Первоначальная настройка несложная и состоит в основном из определения ip-адреса и шлюза, а также имени устройства. Плюс создание, экспорт/импорт мастер-ключа.

Заказчик в проекте использовал два сервера TLS. Оба сервера TLS должны работать в состоянии active-active.

На одном сервере создается мастер-ключ, на другие серверы он импортируется. Мастер-ключ (ключ кластера) предназначен для решения следующих задач:

Импорт сертификатов

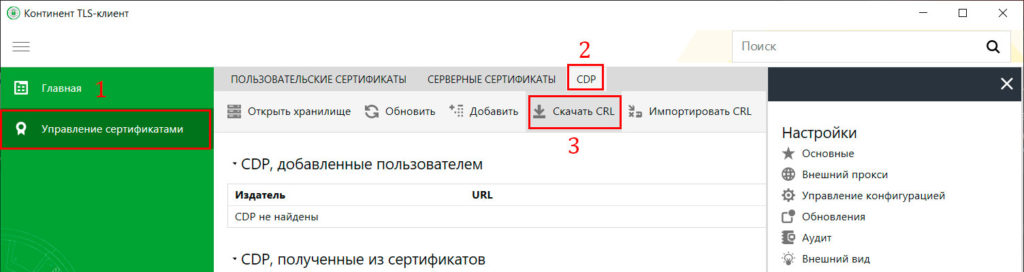

Далее необходимо подключиться к серверу TLS по веб-морде, определить защищаемый ресурс и установить сертификаты для работы серверов (корневой сертификат УЦ, сертификат сервера, сертификат для удаленного управления сервером, сертификат администратора и CRL). Все эти сертификаты должны быть выданы одним УЦ. Для первого подключения по веб-морде нужно использовать КриптоПро CSP, а не «Код Безопасности CSP. При последующих сменах сертификатов, лучше сначала удалить корневой сертификат УЦ, а после менять другие сертификаты.

Из-за невозможности сразу сделать боевые сертификаты было принято решение проверить работоспособность кластера TLS серверов на сертификатах, сделанных на тестовом УЦ Криптопро.

На TLS-серверах есть возможность отключить аутентификацию пользователя. При этом защищенный канал будет создаваться при наличии клиента TLS и установленных сертификатов (корневого, сертификата сервера и CRL), т.е. личного сертификата для работы не требуется.

Проверка подключения

Изначально возникли проблемы с подключением по защищенному каналу к защищаемому ресурсу с помощью сертифицированной версии TLS-клиента от «Кода Безопасности». Получилось подключиться к защищаемому ресурсу с использованием TLS-клиента 2.0 от «Кода Безопасности», но данная версия пока находится на этапе сертификации. Проблема заключалась в неправильном редиректе на защищаемом ресурсе, который не проходил, потому что TLS-серверы не совсем корректно отрабатывали данное правило в релизной версии прошивки. Для решения проблемы необходимо было перепрошивать оба сервера TLS и поднимать сделанные бекапы.

Порядок перепрошивки следующий:

После проделанных операций заработал сертифицированный TLS-клиент от «Кода Безопасности», на работе которого в системе настаивал заказчик. Но вот в чем фокус, он не заработал в браузере Chrome, работа в котором была просто необходима заказчику, можно даже сказать, что все затачивалось под него. Был проведен еще ряд тестирований совместно с поддержкой «Кода Безопасности», и, как результат, заработало все на версии чуть более новой (1.2.1073), чем сертифицированная (1.2.1068).

Кстати, еще один из подводных камней при настройке любого клиента TLS от «Кода Безопасности» (кроме версии 2.0) – они не работают на виртуальных машинах. При тестировании часто использовались виртуальные машины, это еще немного усложнило процесс диагностики.

Выводы

В конце хотелось бы подытожить. Продукт несложный в настройке и разворачивании. Есть еще над чем работать разработчикам, это касается и сервера, и клиента. Но в целом продукт рабочий и работает в кластерной конфигурации. Система на текущий момент работает без сбоев и держит нагрузку. Надеемся, что наши набитые шишки помогут вам быстрее и эффективнее разворачивать «Континент TLS».

Программа континент tls клиент что это

Континент TLS VPN клиент 2.0.1440 необходим для работы с сертификатом электронной подписи ГОСТ Р 34.10-2012. Континент TLS VPN клиент 1.0.920.0 не работает с сертификами ГОСТ 2012.

Данный дистрибутив скачан с сайта производителя и имеет ограничение в работе 14 дней. При регистрации Континента через интернет это ограничение снимается. Приобретать лицензию на СКЗИ «Континент TLS VPN Клиент» не надо. Клиенты казначейства также могут получить данное СКЗИ в местном казначействе.

Сертификаты сервера «Континент TLS VPN» (lk2012.budget.gov.ru и lk.budget.gov.ru)

Инструкция по установке Континент TLS VPN клиент 2.0.1440

Перед установкой Континента ТЛС версии 2 необходимо удалить предыдущую версию Континента (если конечно она была установлена) через Пуск > Панель управления > Программы > Программы и компоненты. Потом перезагрузить компьютер.

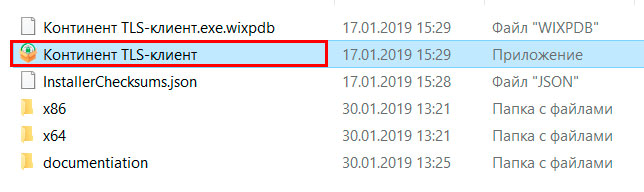

Скачанный дистрибутив необходимо разархивировать и запустить файл «Континент TLS-клиент.exe»

Далее в появившемся окне отмечаем чекбокс «Я принимаю условия лицензионного соглашения» и нажимаем кнопку «Установить».

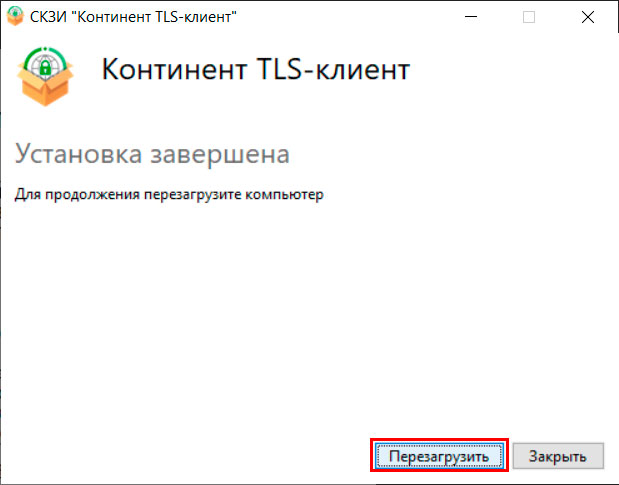

После успешной установки предлагается перезагрузить компьютер — соглашаемся.

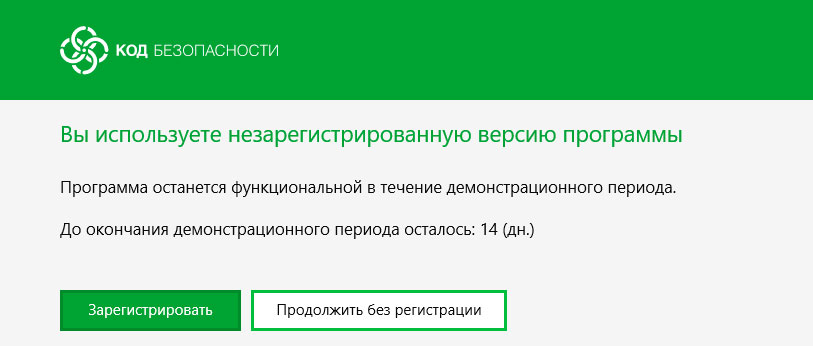

Далее необходимо зарегистрировать СКЗИ «Континент TLS VPN Клиент». При запуске незарегистрированной программы появится следующее окно.

Если в течение 14 дней не зарегистрировать программу, то по окончании демонстрационного периода работа программы будет приостановлена.

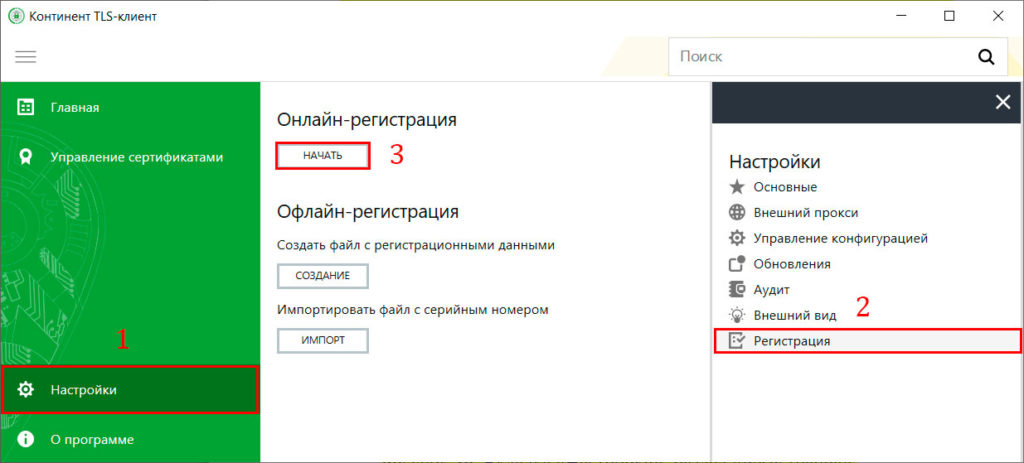

Если не зарегистрировались сразу, то форму регистрации ищите в Континент TLS Клиент на вкладке «Настройки» > раздел «Регистрация» > кнопка «Начать» под полем «Онлайн-регистрация».

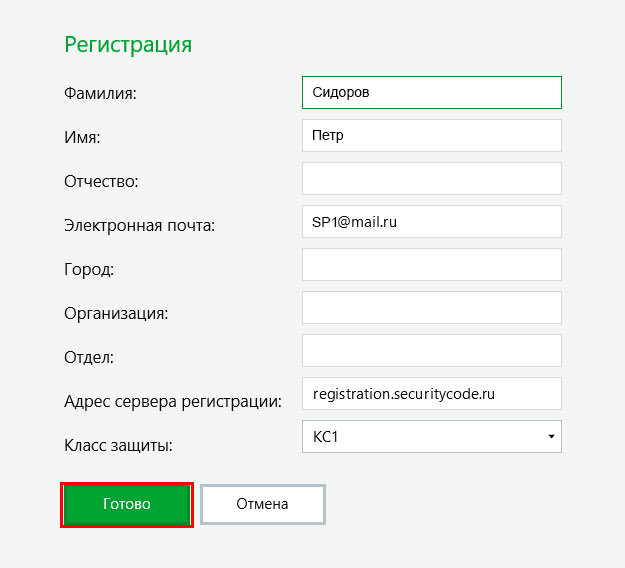

В открывшемся окне заполняем поля: Фамилия, Отчество, Электронная почта, в поле Адрес сервера регистрации (если не было указано) пишем «registration.securitycode.ru», нажимаем «Готово».

После успешной регистрации всплывает окно. Ограничение демонстрационного периода (14 дней) снято.

Для регистрации Континент TLS Клиент работникам казначейства (компьютер находится в локальной сети казначейства) необходимо внести изменения (выделены красным) в файл PublicConfig.json.

<

«loggingConfig»: <

«fileLogMaxSize»: 3145728,

«fileLoggingDirectory»: «C:\\Users\\Public\\ContinentTLSClient\\»,

«fileLoggingEnabled»: true,

«sessionLogsEnabled»: false

>,

«serialNumber»: « test-50000 »

>

Настройка СКЗИ «Континент TLS VPN Клиент» для работы в Электронном бюджете

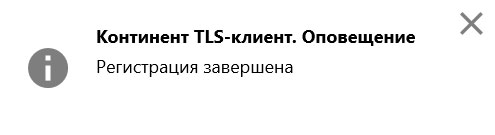

Запускаем Континент TLS VPN Клиент (через меню пуск или иконку на рабочем столе). В открывшемся окне нажимаем «Главная» > «Добавить» > «Ресурс».

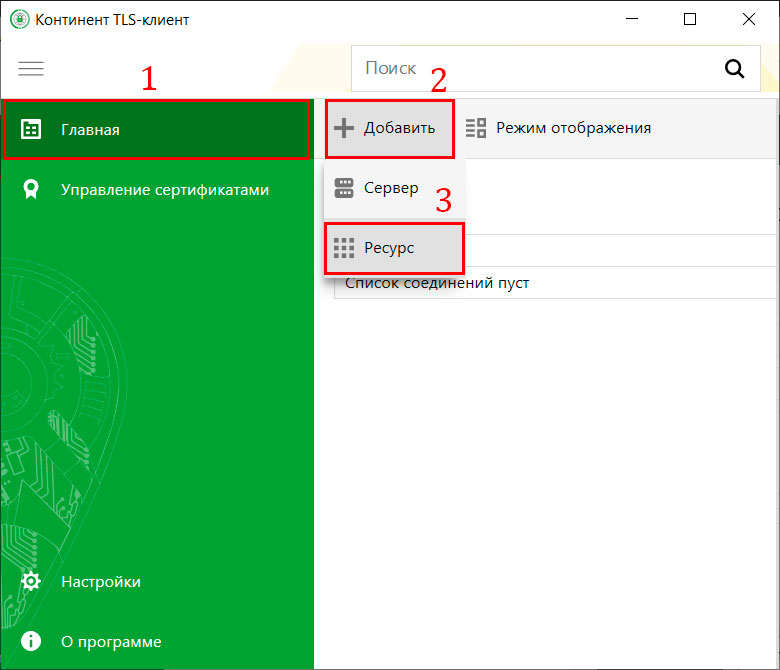

В окне добавления ресурса прописываем следующее:

Нажимаем «Сохранить». В соединениях отобразиться «lk2012.budget.gov.ru» или/и «lk.budget.gov.ru».

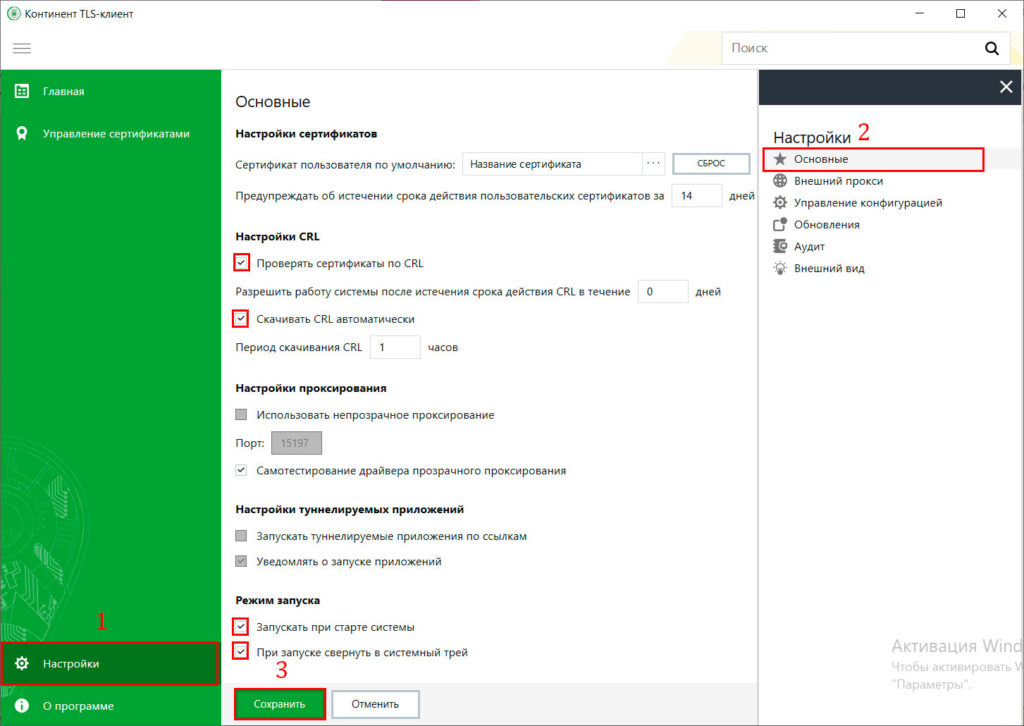

Далее идем в раздел «Настройки» > «Основные». Ставим галочки в следующих чекбоксах:

Получаем страницу с такими настройками. Нажимаем «Сохранить».

Следующий этап — настройка прокси. Раздел «Настройки» > «Внешний прокси» ставим галку «Настраивать автоматически» и сохраняем.

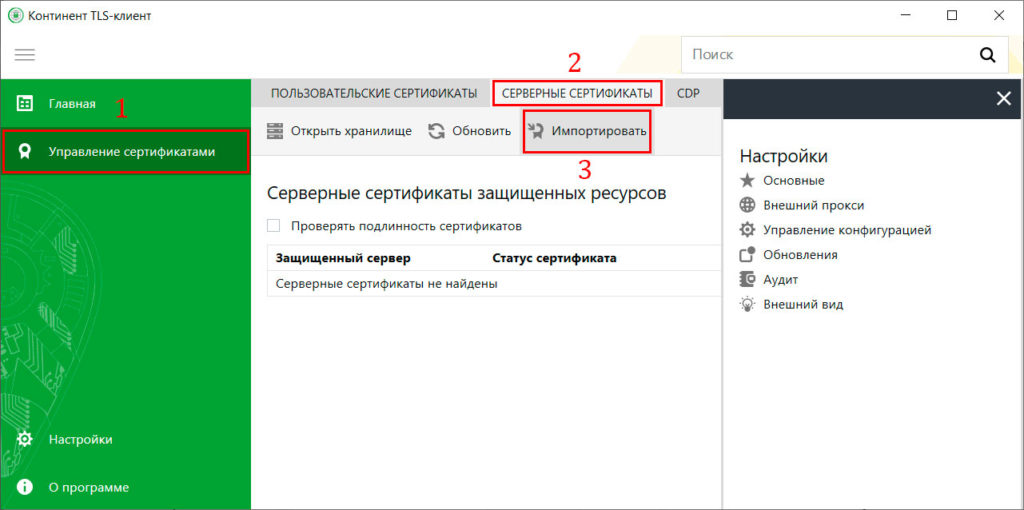

Следующий этап — настройка сертификатов. Идем на вкладку «Управление сертификатами» > раздел «Серверные сертификаты» > «Импортировать».

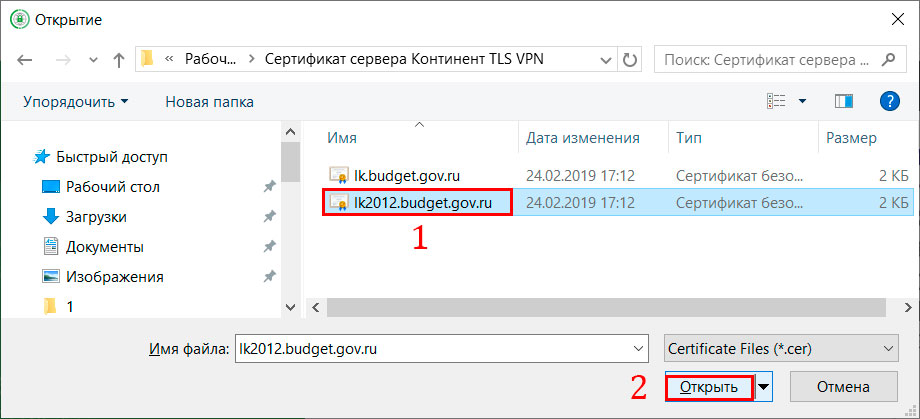

Сертификат сервера «Континент TLS VPN» ГОСТ Р 34.10-2012

Сертификат сервера «Континент TLS VPN» ГОСТ Р 34.10-2001

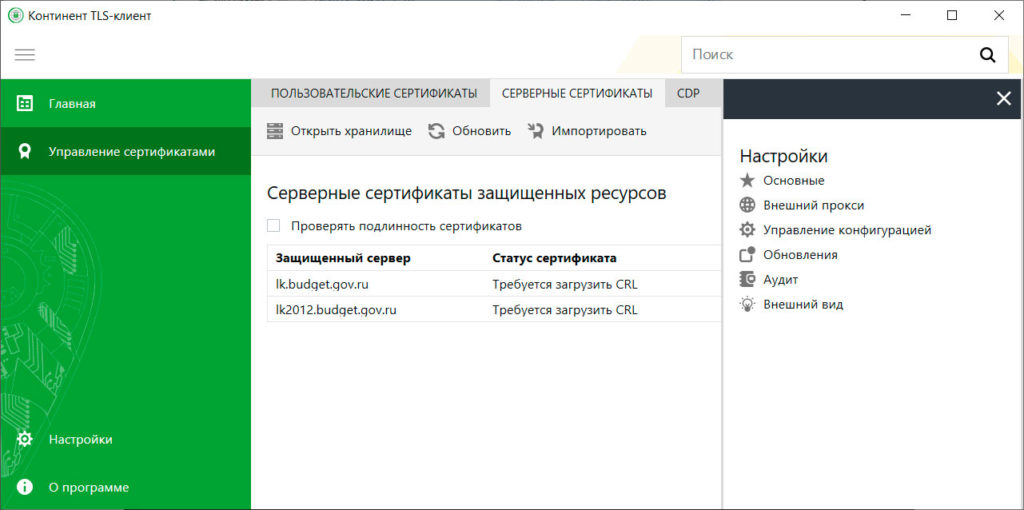

В результате добавления сертификатов видим следующее.

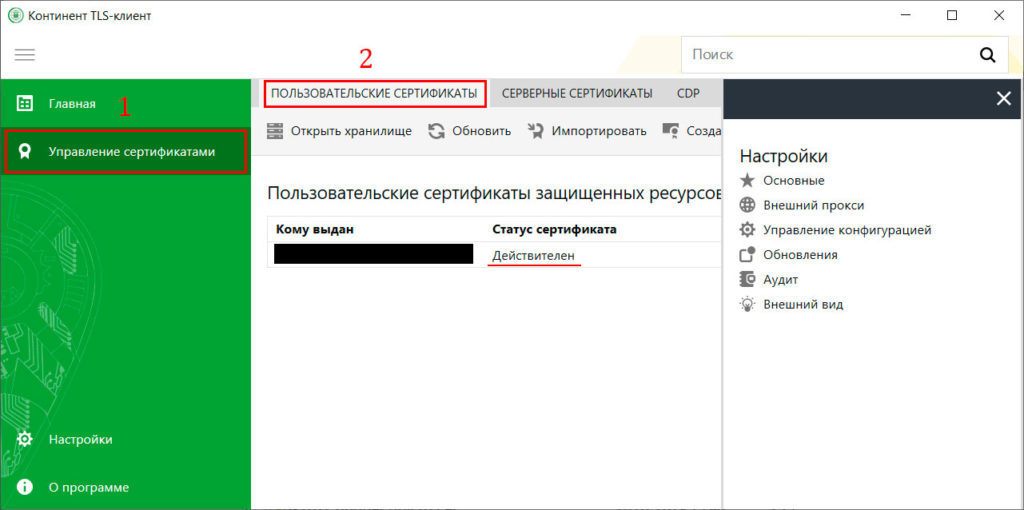

Далее проверяем вкладку пользовательские сертификаты. Если вашего сертификата там нет, то его необходимо установить через КриптоПро. Инструкция по установке личного сертификата в КриптоПро тут. Если сертификат установлен, то видим следующее.

Континент TLS VPN

Содержание

Континент TLS VPN имеет клиент-серверную архитектуру и состоит из СЗКИ «Континент TLS VPN Сервер», который устанавливается на границе периметра сети, и VPN-клиента СКЗИ «Континент TLS VPN Клиент», устанавливаемого на компьютеры удаленных пользователей. «Континент TLS VPN Сервер» обеспечивает конфиденциальность, целостность и имитозащиту передаваемой информации и выполняет функции:

Континент TLS VPN Сервер IPC-3000F (S021), 2014

СКЗИ «Континент TLS VPN Клиент» представляет собой локальный прозрачный прокси-сервис, который обеспечивает обоюдную аутентификацию с сервером, установку защищенного соединения, обмен зашифрованными данными с сервером. Он также совместим с большинством существующих интернет-браузеров. Кроме того, допускается возможность работы пользователей через «Континент TLS VPN Сервер» без установки клиентского ПО СКЗИ «Континент TLS VPN Клиент». В этом случае на компьютере пользователя должен использоваться браузер MS Internet Explorer c установленным криптосервис-провайдером «КриптоПро CSP» (версии 3.6 или 3.9), обеспечивающим поддержку криптоалгоритмов ГОСТ.

Продукт предназначен для:

2018: Выпуск «Континент TLS-сервера» версии 2.1

18 июля 2018 года компания «Код безопасности» объявила о выпуске очередной версии продукта «Континент TLS-сервер», предназначенного для обеспечения защищенного удаленного доступа к веб-приложениям с использованием алгоритмов шифрования ГОСТ. Основные отличия – увеличение производительности продукта на 30%, а также оптимизация схемы его лицензирования.

Одной из функций в «Континент TLS-сервер» 2.1 является возможность одновременной работы с пользовательскими сертификатами, поддерживающими алгоритмы электронной подписи и хэширования – как по ГОСТ 2001, так и по ГОСТ 2012 – стандарту, обладающему более высокой стойкостью.

При применении «Континент TLS-сервер» 2.1 переход к стандарту ГОСТ 2012 будет незаметным и не повлияет на использование защищенного удаленного доступа к веб-приложениям. Ранее при использовании различных сертификатов на клиентской и серверной стороне было невозможно установить соединение.

Важным дополнением стала возможность интеграции продукта «Континент TLS-сервер» 2.1 в единый контур мониторинга ИТ-инфраструктуры.

Заказчики «Континент TLS-сервер» 2.1 получили возможность централизованно обновлять клиентскую часть комплекса на компьютерах удаленных пользователей. Кроме того, в представленной версии была упрощена система лицензирования продукта: для кластера из нескольких устройств требуется только одна лицензия на максимальное число одновременных подключений. Также было принято решение объединить лицензии на подключение к прокси-серверу и лицензии на подключение через TLS-туннель. Все это упрощает эксплуатацию и выбор подходящей архитектуры решения.

Высокую динамику продемонстрировали и относительно новые (выпущенные в 2015 году) продукты линейки «Континент» – «Континент TLS VPN» и криптокоммутатор «Континент». Объем их продаж составил 71 млн руб. и 62 млн руб. соответственно. Спрос на «Континент TLS VPN» был обусловлен растущим интересом заказчиков к применению российских алгоритмов шифрования для защиты доступа к госпорталам, а также к организации защищенного удаленного доступа с использованием алгоритмов ГОСТ. Фактором роста продаж криптокоммутаторов «Континент» стала необходимость защиты каналов связи в территориально распределенных центрах обработки данных.

Вышел технический релиз «Континент TLS VPN» 1.0.9 с порталом приложений

Компания «Код безопасности» объявила в апреле 2016 года о выходе технического релиза версии продукта «Континент TLS VPN», предназначенного для обеспечения безопасного удаленного доступа к информационным системам, осуществляющим обработку персональных данных (ИСПДн) и государственным информационным системам (ГИС). В продукте реализован ряд новых функций.

Одно из наиболее значимых изменений в «Континент TLS VPN» 1.0.9 – это создание портала приложений с возможностью аутентификации и авторизации с использованием учетных данных из Active Directory. Такая доработка значительно упрощает процесс управления доступом к корпоративным web-сервисам различным категориям пользователей. Например, с помощью портала можно обеспечить единую точку доступа для сотрудников компании и её подрядчиков. При этом набор доступных приложений будет зависеть от категории и прав пользователя.

Еще одно отличие – добавление возможности создания стартовой страницы сервера, доступной по открытому протоколу HTTP. Она позволяет значительно сократить затраты на поддержку защищенного web-приложения.

В версии 1.0.9 также добавлена возможность работы продукта в режиме TLS-туннеля, что позволяет снять с удаленного пользователя ограничения по взаимодействию через канал, зашифрованный по протоколу TLS. Подобное соединение позволяет обеспечить доступ не только к web-ресурсам, но и к другим типам приложений, например, терминальным серверам (по протоколу RDP) или «толстым клиентам» для корпоративных приложений (ERP, CRM и т.д.). Такой подход значительно увеличивает количество сценариев удаленного доступа, при которых может применяться «Континент TLS VPN».

«Код безопасности» оценил сроки перехода госорганов на российские средства шифрования

16 июля 2016 года на сайте Кремля было опубликовано [1] поручение президента главе правительства о необходимости подготовить переход органов власти на использование российских криптографических алгоритмов и средств шифрования до 1 декабря 2017 года. В частности, правительство должно обеспечить разработку и реализацию комплекса мероприятий, необходимых для поэтапного перехода на использование российских криптографических алгоритмов и средств шифрования, а также предусмотреть безвозмездный доступ граждан РФ к использованию российских средств шифрования.

Опубликованный документ повлечет за собой определенные шаги по приведению ИТ-инфраструктур государственных органов в соответствие заявленным требованиям. В частности, в госструктурах ожидается массовая установка в дополнение к имеющимся решениям отечественных средств криптографической защиты информации (СКЗИ).

Эксперты «Кода безопасности» отмечают, что нововведение коснется в первую очередь порталов государственных услуг федеральных и региональных ведомств. При этом реализация данной задачи затрагивает два аспекта: внедрение СКЗИ на стороне веб-сервера и на стороне пользователей. Если предположить, что на стороне пользователей будет реализовано встраивание сертифицированной криптобиблиотеки в браузер, то решить задачу на стороне веб-сервера можно двумя способами.

Один из них – это встраивание СКЗИ в веб-серверы, второй – внедрение программно-аппаратного комплекса (ПАК) с реализацией TLS VPN (одним из таких продуктов является «Континент TLS VPN Сервер», разработанный «Кодом безопасности»), который будет перехватывать HTTP/HTTPS-трафик и шифровать его в соответствии с алгоритмом шифрования по ГОСТ (28147-89). Каждый из вариантов имеет свои особенности – как с точки зрения технической реализации, так и с точки зрения сроков выполнения проекта.

По оценкам аналитиков «Кода безопасности», в первом случае (встраивание) этапы работ будут следующими:

В результате такой проект можно будет осуществить в течение 1 года.

При выборе варианта установки ПАК проект будет разбит на следующие стадии:

Общая длительность проекта в таком случае составит около 7 месяцев.

Эксперты «Кода безопасности» отмечают, что, исходя из общепринятой практики, между выпуском поручения правительству и началом работ компаний по проектам (с учетом необходимости разработки и принятия подзаконных актов) проходит не менее трех месяцев. Соответственно, есть риск, что выбравшие вариант встраивания СКЗИ в веб-серверы организации с трудом уложатся в поставленные президентом сроки. А в случае задержки принятия подзаконных актов свыше трех месяцев возможны срывы сроков внедрения.

2015: Континент TLS VPN сертифицирован для организации защищенного удаленного доступа

Сертификат ФСТЭК России № 3286, выданный 02.12.2014 на СКЗИ «Континент TLS VPN Сервер», подтверждает соответствие продукта требованиям руководящих документов по 4-му уровню контроля на отсутствие НДВ и разрешает его использование при создании АС до класса защищенности 1Г включительно и для защиты информации в ИСПДн и ГИС до 1 класса включительно.

Программа континент tls клиент что это

Для перехода на работу в СУФД – Портал с использованием СКЗИ «Континент TLS–клиент» вместо СКЗИ «Континент-АП» необходимо:

1. Установить на рабочее место СКЗИ «Континент TLS–клиент» версии 2.0.1440.

В случае, если на рабочем месте СКЗИ «Континент TLS–клиент» установлен для работы с ГИС «Электронный бюджет» необходимо выполнить его настройку, добавив сервер подключения СУФД – Портал.

— Инструкция по настройке СКЗИ «Континент TLS-клиент» (открыть)

— Сертификат сервера TSL для СУФД-Портал (открыть)

2. При работе нескольких пользователей на одном рабочем месте для авторизации под другим пользователем необходимо закрыть браузер и выполнить «Сброс соединений» на пиктограмме СКЗИ «Континент TLS-клиент» (в правом нижнем углу рабочего стола). Обратите внимание, что «Сброс соединений» выполняется для всех настроенных подключений в «Континент TLS-клиент», в т.ч. для ГИС «Электронный бюджет».

3. Для работы электронной подписи должен быть установлен и включен в браузере «КриптоПро ЭЦП Browser plug-in» (версия 2.0).

Для использования плагина в браузере Firefox версии 52 и выше требуется дополнительно установить расширение для браузера.

Актуальная версия плагина, расширения для браузера Firefox, а так же инструкция по установке доступны по адресу https://www.cryptopro.ru/products/cades/plugin

4. Если организация использует учетные записи без права подписи, то пользователям необходимо получить сертификаты с формализованной должностью «Операционист» («Исполнитель»).

Instruktsiya-po-nastroyke-SKZI-_Kontinent-TLS_klient_.docx DOCX 3.3 МБ